Un solo correo fue suficiente. Un empleado hizo clic en lo que parecía una solicitud rutinaria de inicio de sesión. Entre bastidores, los atacantes pasaron las credenciales, pasaron los controles de seguridad, se hicieron pasar por un usuario de confianza y accedieron a sistemas críticos. En otros casos, intrusiones similares retrasaron nóminas, redirigieron facturas, robaron datos sensibles, bloquearon redes enteras, interrumpieron la atención a pacientes y tensionaron presupuestos ya ajustados en escuelas y servicios críticos.

Esos ataques fueron impulsados por Tycoon 2FA. Hoy, Microsoft, Europol y socios del sector han anunciado una acción coordinada para interrumpir el servicio responsable de decenas de millones de correos electrónicos fraudulentos que llegan a más de 500.000 organizaciones cada mes en todo el mundo.

Interrumpir una operación global de phishing

Activa al menos desde 2023, la 2FA de Tycoon permitió a miles de ciberdelincuentes hacerse pasar por usuarios reales y obtener acceso no autorizado a cuentas de correo electrónico y servicios online, incluidos Microsoft 365, Outlook y Gmail. A diferencia de los kits tradicionales de phishing, Tycoon 2FA fue diseñado para superar protecciones de seguridad adicionales, incluida la autenticación multifactor, que permite a los ciberdelincuentes iniciar sesión como usuarios legítimos sin activar alertas, incluso en cuentas protegidas.

Bajo una orden judicial del Tribunal de Distrito de EE. UU. para el Distrito Sur de Nueva York, y por primera vez en coordinación con el Programa de Extensión de Inteligencia Cibernética (CIEP, por sus siglas en inglés) de Europol, Microsoft incautó 330 dominios activos que alimentaban la infraestructura central de Tycoon 2FA, incluidos paneles de control y páginas de inicio de sesión fraudulentas. El marco CIEP unió a socios del sector público y privado para pasar de solo compartir inteligencia a una acción coordinada y transfronteriza, para acelerar la interrupción y limitar daños futuros.

Poner esta infraestructura fuera de línea corta una importante cadena de toma de cuentas y ayuda a proteger a personas y organizaciones de ataques posteriores como robo de datos, ransomware, compromiso de correos electrónicos empresariales y fraude financiero.

La escala y el impacto real de Tycoon 2FA

A mediados de 2025, la 2FA de Tycoon representaba cerca del 62 por ciento de todos los intentos de phishing que Microsoft bloqueó, incluidos más de 30 millones de correos electrónicos en un solo mes. Eso situó a Tycoon 2FA entre las mayores operaciones de phishing del mundo.

A pesar de las defensas extensas, el servicio está vinculado a unas 96.000 víctimas distintas de phishing en todo el mundo desde 2023, incluidos más de 55.000 clientes de Microsoft.

Las organizaciones sanitarias y educativas fueron las más afectadas. Más de 100 miembros de HealthISAC, un grupo global de compartición de amenazas para el sector sanitario y co-demandante en este caso, fueron objeto de phishing exitoso. Solo en Nueva York, al menos dos hospitales, seis escuelas municipales y tres universidades se enfrentaron a intentos de o a compromisos exitosos a través de Tycoon 2FA. Estos incidentes tuvieron consecuencias tangibles: interrupción de operaciones, desviación de recursos y retraso en la atención a los pacientes.

Por qué el 2FA de Tycoon era tan peligroso

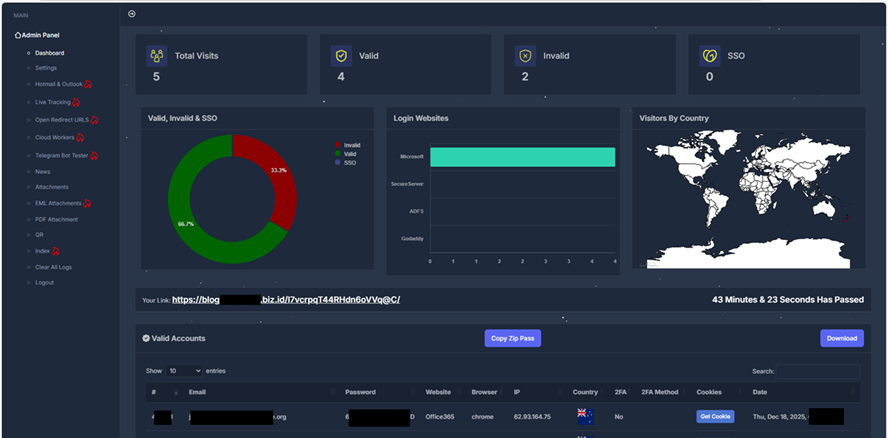

Tycoon 2FA combinó plantillas de phishing convincentes, páginas realistas y captura en tiempo real de credenciales y códigos de autenticación en un paquete fácil de usar que escaló con rapidez. Al reducir la barrera técnica de entrada, permitió a delincuentes con poca experiencia llevar a cabo campañas sofisticadas de suplantación.

Con cada víctima exitosa de phishing, los atacantes podían actuar con el mismo nivel de confianza que los usuarios legítimos, moviéndose de manera lateral entre sistemas, acceder a datos sensibles y abusar de las conexiones de inicio de sesión sin activar alarmas. La investigación de Microsoft Threat Intelligence ofrece más detalles sobre cómo operaba la 2FA de Tycoon.

Este cambio refleja una tendencia más amplia en el cibercrimen: la identidad, no la infraestructura, se ha convertido en el objetivo principal. Una sola cuenta comprometida puede ahora desbloquear sistemas bancarios, portales sanitarios, aplicaciones de trabajo y cuentas en redes sociales.

Dentro de la economía de la suplantación

Tycoon 2FA funcionaba como un negocio dentro del ecosistema más amplio de suplantación bajo demanda. El desarrollador principal, Saad Fridi, que se cree está radicado en Pakistán, trabajó junto a socios responsables de marketing, pagos y soporte técnico.

Los ciberdelincuentes solían usar Tycoon 2FA junto con otros servicios ilícitos. Mientras que Tycoon 2FA capturaba credenciales y tokens de sesión, otros servicios gestionaban la entrega masiva de correos electrónicos, la distribución de malware, el alojamiento y la monetización de accesos. Por ejemplo, RedVDS, interrumpido por Microsoft en enero de 2026, proporcionó ordenadores virtuales económicos, que los ciberdelincuentes combinaron con Tycoon 2FA para llevar a cabo campañas de phishing. Juntos, estos diferentes servicios crearon un ecosistema interconectado para ataques basados en identidad. Interrumpir un componente puede tener efectos en cascada en toda la economía del cibercrimen.

La presión sostenida transforma el mercado

Durante los últimos 18 meses, la Unidad de Crímenes Digitales de Microsoft ha atacado múltiples servicios que permiten la suplantación y el acceso inicial, incluidas extensas operaciones de interrupción de Lumma Stealer, RaccoonO365, Fake ONNX (también conocida como «Caffeine») y RedVDS.

Cuando las herramientas utilizadas de manera amplia se ven interrumpidas, los atacantes se ven obligados a adaptarse, a menudo al recurrir a alternativas como la 2FA de Tycoon. Este patrón de sustitución muestra cómo la presión sostenida impide que un servicio individual se mantenga dominante mientras aumenta de manera progresiva el coste y el riesgo de ciberdelitos.

Estos esfuerzos han provocado arrestos en Egipto y Nigeria, cortes totales de servicios, pérdida de infraestructuras y daños reputacionales para operadores fuera del alcance de las fuerzas del orden. Solo RedVDS perdió más del 95 por ciento de su infraestructura desde enero de 2026, lo que degradó de manera significativa su capacidad para apoyar campañas de suplantación masiva y otras estafas en línea.

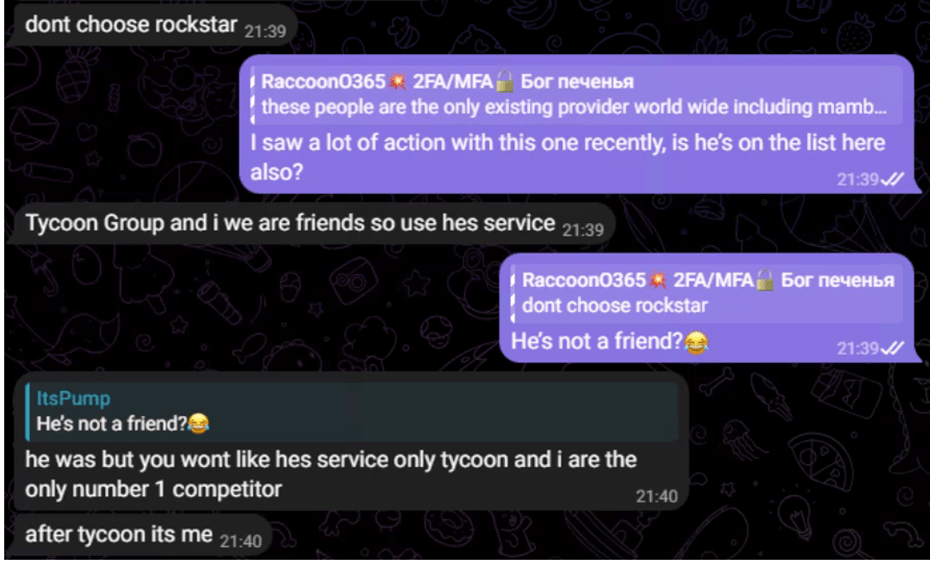

A medida que aumentaba la presión, muchos operadores endurecieron los controles de acceso, se retiraron a canales cerrados o cerraron por completo para evitar acciones legales. En el caso de Tycoon 2FA, Microsoft no pudo comprar el acceso al servicio; el operador rechazó los intentos de nuestros investigadores, lo que requirió de un intermediario de confianza. De hecho, el operador de Tycoon 2FA y el ahora inutilizado desarrollador de RaccoonO365 se comunicaron entre sí, lo que destaca la interdependencia del ecosistema y cómo las interrupciones en una zona influyen en la actividad en otras.

Las amenazas globales requieren acción global

El cibercrimen opera a través de las fronteras, y una respuesta eficaz debe hacer lo mismo. Disrupting Tycoon 2FA abarcó múltiples jurisdicciones, lo que subraya por qué la presión sostenida y coordinada es esencial, en especial a medida que el cibercrimen se vuelve más escalable mediante la automatización y la IA.

Microsoft Threat Intelligence, uniéndose a muchos investigadores de seguridad, identificó la 2FA Tycoon como una de las amenazas más significativas para ataques basados en identidad. La Unidad de Crímenes Digitales de Microsoft consultó con Europol, que también rastreó al actor basándose en inteligencia proporcionada por TrendAI. A través del CIEP, Europol convocó a los socios para actuar. Microsoft trabajó con socios industriales para impulsar una disrupción coordinada de infraestructuras, mientras que las autoridades policiales de Letonia, Lituania, Portugal, Polonia, España y Reino Unido realizaron incautaciones de infraestructuras y llevaron a cabo otras medidas operativas vinculadas a Tycoon 2FA.

Socios de la industria, incluidos Proofpoint, Intel 471 y eSentire, ampliaron la visibilidad mediante telemetría, inteligencia de amenazas y análisis de foros de criminales. Cloudflare ayudó al eliminar infraestructuras fuera de la jurisdicción estadounidense, mientras que HealthISAC cuantificó los impactos en las organizaciones sanitarias. SpyCloud aportó datos clave de victimología, Resecurity facilitó el acceso a la 2FA de Tycoon y Coinbase ayudó a rastrear el movimiento de fondos robados. Por último, la Fundación Shadowserver apoyó notificaciones a más de 200 equipos informáticos de respuesta a emergencias en todo el mundo, ayudando a limitar más daños.

Ninguna organización podría haber reunido todo esto por sí sola.

Sostener la presión, juntos

Detener el ciberdelito basado en la identidad requiere acción por parte de individuos, organizaciones y gobiernos. La autenticación multifactor, el escrutinio de mensajes inesperados, los controles de sesión sólidos y el intercambio coordinado de amenazas reducen el riesgo. La aplicación temprana también importa; evita que pequeñas intrusiones se conviertan en daño sistémico. Microsoft seguirá con la aplicación de las lecciones aprendidas con la 2FA de Tycoon y las interrupciones anteriores para fragmentar la economía de la suplantación, limitar la escala y hacer que el cibercrimen sea más arriesgado y menos rentable.